Oferecemos soluções completas em segurança digital, desde gerenciamento de dispositivos, orquestração de identidades, proteção de dados e automação de processos críticos acessível e estratégica.

10 Anos

Experiência

Automatize segurança, acessos e processos do OnBoarding e OffBoarding

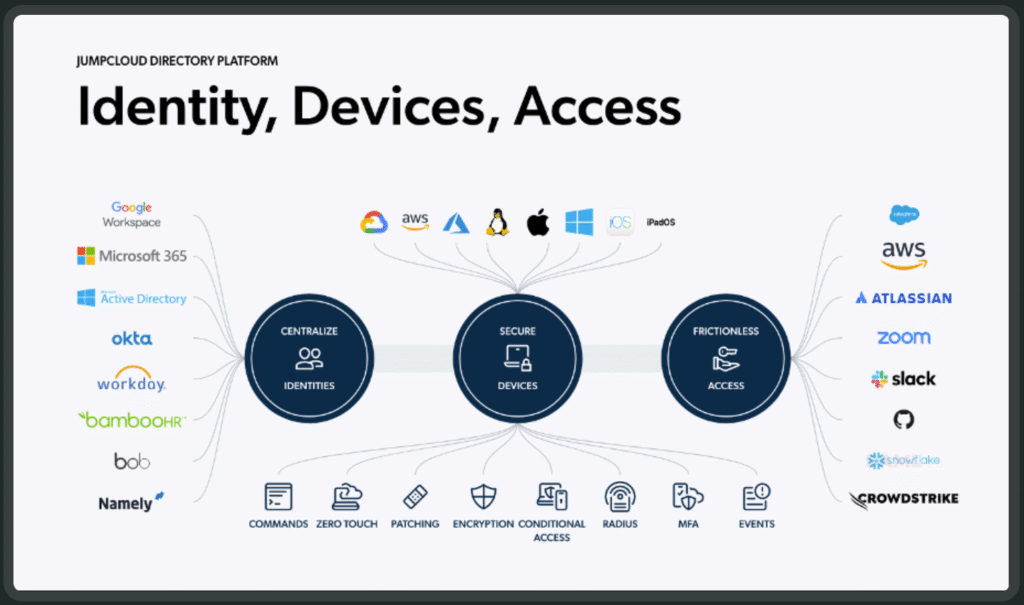

Monitore em tempo real PCs, Macs, Linux, iOS e Android a partir de um único painel. Defina e aplique políticas de segurança, patches e scripts remotos sem interromper a operação.

Automatize o ciclo de vida de usuários: provisão, sincronização e revogação centralizada. Integre Google Workspace, Microsoft 365, AD e sistemas de RH com MFA e SSO nativos.

Armazene senhas em cofre criptografado, habilite MFA avançado e criptografia de disco. Receba alertas e relatórios de conformidade 24/7 para auditorias e governança.

Crie fluxos de trabalho visuais para deploy de software, gestão de patches e manutenção agendada. Execute comandos e scripts personalizados em centenas de máquinas com um clique.

Provisione hardware, instale aplicativos e defina permissões automaticamente. Reduza o tempo de integração de novos colaboradores de dias para minutos, com segurança total.

Aprofunde-se em como nossas soluções de cibersegurança são ajustadas para atender às necessidades de cada setor, garantindo proteção eficaz e personalizada.

Para sustentar operações de missão crítica, implementamos uma camada de proteção que une visibilidade, controle e resposta automática. Nossa plataforma adapta-se a arquiteturas on-premise e em nuvem, garantindo que cada chamada de API, cada instância de servidor e cada segmento de rede se beneficie de monitoramento contínuo, políticas de Zero Trust e automação de remediação.

Em ambientes de alta transação e exposição pública, cada segundo de instabilidade representa perda de receita e credibilidade. Nossas soluções para e-commerce e varejo protegem desde o front-end até os sistemas de pagamento e logística, com foco em disponibilidade contínua, prevenção de fraudes e conformidade com normas como LGPD e PCI-DSS.

Em ambientes jurídicos, a confidencialidade não é apenas uma exigência ética é um ativo estratégico. Nossas soluções garantem que documentos, comunicações e acessos estejam protegidos contra vazamentos, interceptações e manipulações indevidas. A plataforma se adapta à rotina dos escritórios, oferecendo controle granular, rastreabilidade e conformidade com normas de proteção de dados.

Em operações logísticas, cada segundo conta e cada falha pode comprometer entregas, rastreamento e reputação. Nossas soluções de cibersegurança atuam diretamente sobre ERPs, plataformas de roteirização, sistemas de rastreio e integrações com parceiros, garantindo que tudo funcione com segurança, estabilidade e visibilidade total. Automatizamos a proteção sem interferir na fluidez operacional.

Em ambientes clínicos e plataformas digitais de saúde, a proteção de dados não é apenas uma exigência legal — é uma responsabilidade vital. Nossas soluções garantem que prontuários, históricos médicos, credenciais de acesso e integrações com sistemas hospitalares estejam protegidos contra vazamentos, invasões e uso indevido. Tudo isso com conformidade rigorosa às normas como LGPD, HIPAA e ISO 27799. manipulações indevidas.

Quer saber como está a superficie de ataque da sua empresa? Nós podemos fazer um teste rápido e sem compromisso para voce ter essa visibilidade.

Em ambientes de inovação acelerada, como os das startups, a segurança precisa ser tão ágil quanto o desenvolvimento. Nossos testes de intrusão são projetados para simular ataques reais com foco nas superfícies mais vulneráveis — APIs expostas, autenticação frágil, configurações mal documentadas e integrações com terceiros. A abordagem é personalizada: cada pentest é moldado conforme o stack tecnológico, o modelo de negócio e os riscos específicos da operação. O resultado é um diagnóstico claro, acionável e alinhado com a maturidade da empresa, permitindo correções rápidas antes que qualquer falha se torne explorável.

Após qualquer incidente de segurança, o tempo e a clareza são cruciais. Nossa abordagem pós-incidente combina investigação técnica detalhada com comunicação estratégica, oferecendo um panorama completo do que ocorreu, como foi possível e quais medidas devem ser tomadas para evitar recorrências. O relatório é estruturado para atender tanto à equipe técnica — com logs, vetores de ataque e falhas exploradas — quanto à gestão, com implicações operacionais, riscos legais e recomendações práticas. Mais do que entender o passado, essa análise prepara sua empresa para responder melhor no futuro.

Antes de investir em soluções complexas, é essencial entender onde estão os pontos frágeis da sua estrutura digital. Nosso checkup baseado no framework NIST oferece uma análise abrangente dos controles de segurança da sua empresa — desde governança e gestão de riscos até proteção de ativos, resposta a incidentes e recuperação. O processo é claro, objetivo e adaptado ao seu porte e setor, permitindo que você visualize vulnerabilidades reais e receba recomendações práticas para fortalecer sua postura de segurança. É o primeiro passo para transformar incerteza em estratégia.

Quando um incidente ocorre, o tempo de reação e a clareza das ações definem o impacto. Nosso plano de resposta é estruturado para agir com rapidez e responsabilidade, evitando escaladas desnecessárias e protegendo a confiança dos clientes, parceiros e stakeholders. Ele inclui protocolos claros para contenção, análise, comunicação e recuperação, com envolvimento coordenado entre equipes técnicas e de gestão. Mais do que reagir, capacitamos sua empresa a responder com precisão, transparência e resiliência — transformando momentos críticos em oportunidades de fortalecimento. Além disso, oferecemos simulações periódicas e treinamentos práticos para preparar sua equipe diante de cenários reais.

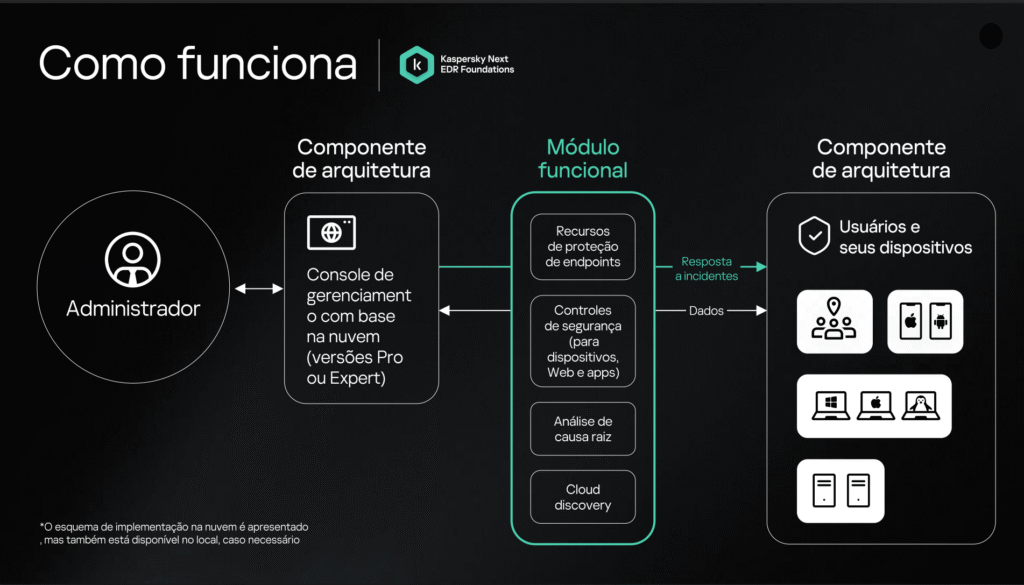

Computadores e servidores são portas de entrada para ameaças digitais — e por isso exigem uma defesa contínua e inteligente. Utilizamos uma das ferramentas líderes mundiais em proteção de endpoints, combinando antivírus de última geração, detecção de comportamento malicioso e resposta automatizada a incidentes. Tudo isso é reforçado pelo monitoramento ativo da nossa equipe, que acompanha alertas, investiga anomalias e intervém quando necessário. O resultado é uma camada de segurança robusta, silenciosa e eficaz, que protege sua operação sem comprometer desempenho ou produtividade.

O controle de acessos é a base da segurança corporativa — e quando mal gerenciado, se torna uma das principais portas para vazamentos e abusos internos. Nossa solução de gerenciamento de usuários permite que você defina, monitore e ajuste permissões com precisão, garantindo que cada colaborador tenha acesso apenas ao que é necessário para sua função. Com integração nativa a diretórios corporativos e plataformas SaaS, você pode automatizar o provisionamento e a revogação de contas, aplicar autenticação multifator e manter rastreabilidade completa de cada ação. Segurança, governança e agilidade em um só fluxo.

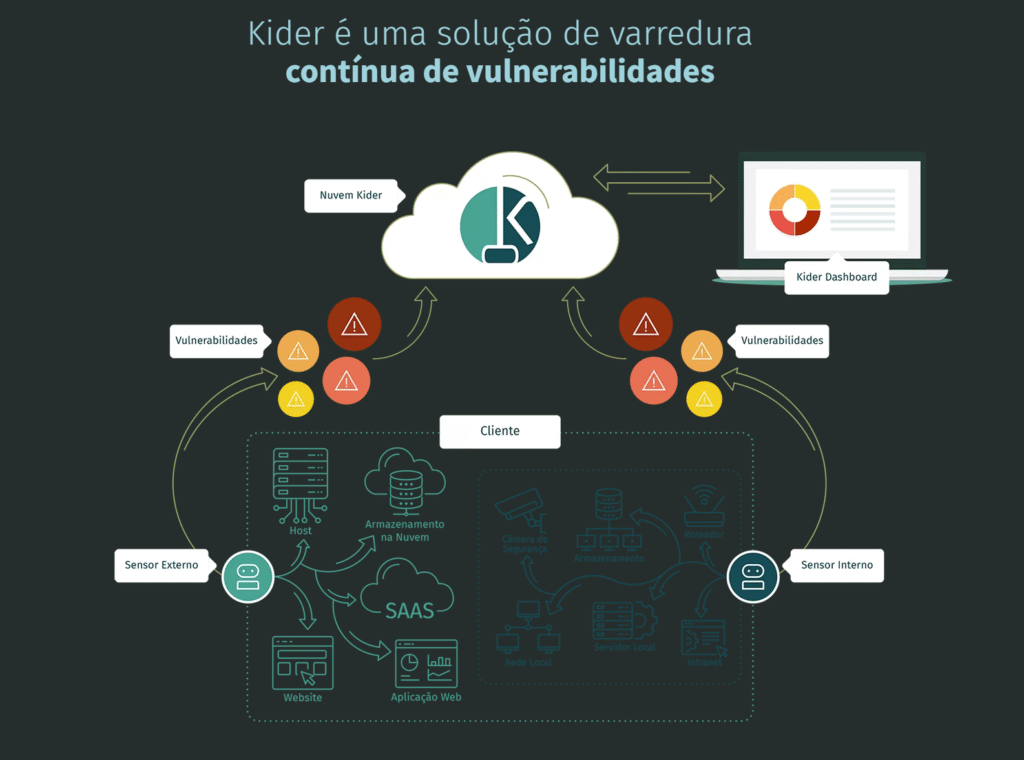

A segurança digital não depende apenas de barreiras — ela exige vigilância constante. Nossa solução de gestão de vulnerabilidades atua de forma contínua, identificando falhas em sistemas, aplicações, redes e dispositivos antes que possam ser exploradas. Realizamos varreduras periódicas com ferramentas líderes de mercado, cruzamos os resultados com bases de ameaças atualizadas e entregamos relatórios semanais claros e acionáveis. Com isso, sua equipe técnica mantém o controle dos riscos reais, prioriza correções com inteligência e fortalece a postura de segurança da empresa de forma contexto.

Cada ativo digital — seja um servidor, banco de dados, aplicação ou endpoint — representa um ponto de valor e vulnerabilidade. Nossa abordagem de proteção de ativos combina monitoramento contínuo, segmentação inteligente e resposta automatizada para garantir que cada componente da sua infraestrutura esteja blindado contra ameaças internas e externas. Atuamos desde o mapeamento dos ativos críticos até a aplicação de políticas de defesa adaptativas, com visibilidade total sobre o que está sendo acessado, por quem e em que contexto.

Em um cenário digital onde acessos são distribuídos entre múltiplas plataformas, dispositivos e perfis, a gestão de identidade se torna um dos pilares da segurança corporativa. Nossa solução garante que cada usuário — interno ou externo — seja autenticado, autorizado e monitorado de forma precisa, reduzindo drasticamente os riscos de acesso indevido, escalonamento de privilégios e vazamento de dados. Com integração a diretórios corporativos, autenticação multifator e políticas adaptativas, oferecemos controle total sobre quem acessa o quê, quando e como.

Preencha o formulário e nossa equipe de cibersegurança retornará em breve.

Preencha o formulário e nossa equipe de cibersegurança retornará em breve.

Protegendo dados, fortalecendo negócios.